Рейтинг: 4.7/5.0 (1905 проголосовавших)

Рейтинг: 4.7/5.0 (1905 проголосовавших)Категория: Windows: Контроль доступа

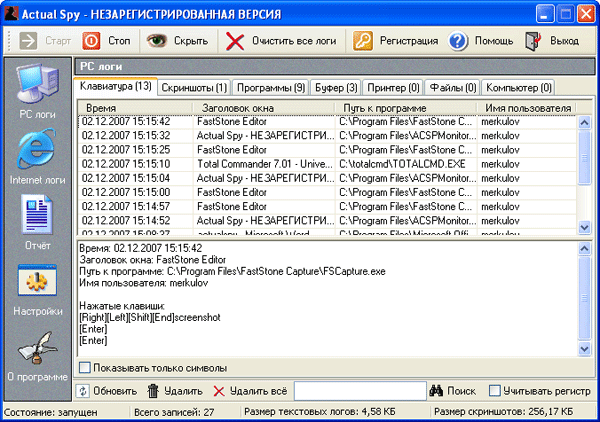

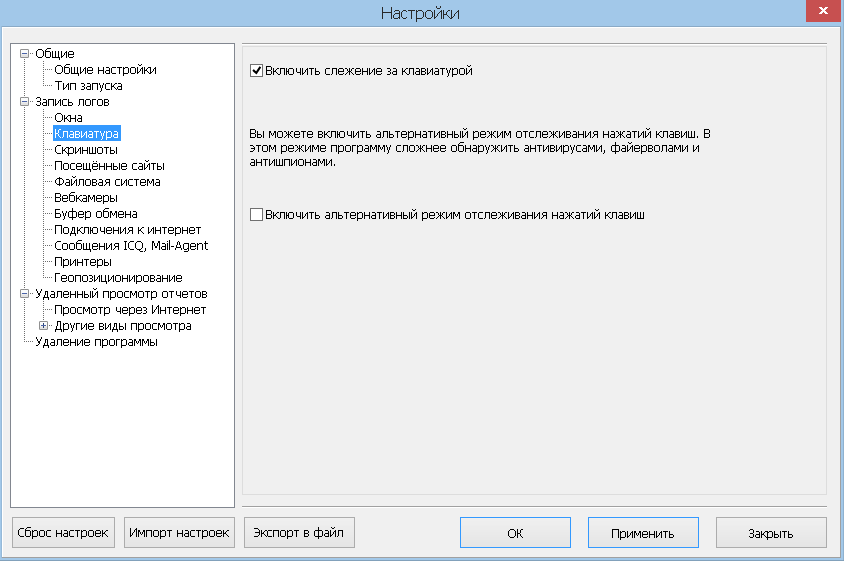

Actual Spy - программа шпион, предназначена для скрытого наблюдения за компьютером, позволяет узнать, что другие делают за компьютером в ваше отсутствие. Контролирует все действия пользователя, позволяет вести наблюдение за событиями в системе: перехватывает все нажатия клавиш (клавиатурный шпион), делает снимки экрана, запоминает запуск и закрытие программ, следит за содержимым буфера обмена, следит за принтером, осуществляет мониторинг файловой системы, отслеживает соединения с интернет, перехватывает посещённые сайты.

Возможности программы Actual Spy:

Регистрирует все нажатия клавиш (keylogger), различает регистр и русскую раскладку.

Делает снимки экрана (скриншоты) через заданный промежуток времени.

Запоминает запуск и закрытие программ.

Следит за содержимым буфера обмена.

Следит за принтерами, установленными в системе.

Осуществляет мониторинг файловой системы.

Отслеживает соединения с интернет.

Перехватывает посещённые сайты.

Отслеживает включение/выключение компьютера.

Вся информация хранится в зашифрованном лог-файле.

Удобный интерфейс просмотра логов, а также просмотр скриншотов.

Формирует отчёт в текстовом и html-формате.

Отсылает отчёт на указанный e-mail, по FTP или по локальной сети.

Может работать в обычном и скрытом режиме.

В скрытом режиме невидима во всех операционных системах (в том числе в процессах Windows NT/2000/XP).

Возможность установить пароль на доступ к Actual Spy, чтобы никто кроме вас не мог просмотреть логи.

Не определяется антивирусами.

Быстрая установка, удобный и понятный интерфейс, широкий набор функций, гибкая система настроек

Уникальные особенности программы Actual Spy:

Программа шпион Actual Spy абсолютно невидима во всех операционных системах (даже в процессах Windows NT/2000/XP) и не обнаруживается антивирусами.

Не видна в автозагрузке.

При запоминании нажатых клавиш различает регистр, а также может запоминать русские буквы, русскоязычный кейлоггер.

При просмотре нажатых клавиш может показывать только символы и не показывать нажатия системных клавиш, что намного удобнее. Например, если были нажаты следующие клавиши: "[SHIFT]Программа[SPACE][CTRL][SHIFT][SHIFT]Actual[SPACE][SHIFT]Spy[SPACE][SHIFT]-[SPACE]keylogger[CTRL][SHIFT]."

То установив галочку "Показывать только символы" вы увидите следующий текст: "Программа Actual Spy - keylogger."

Поиск по логам с учётом или без учёта регистра.

Для удобства, ограничения на размер текстовых логов и размер скриншотов устанавливаются отдельно. Так как объём скриншотов как правило занимает намного больше дискового пространства, чем текстовый файл.

Установка ограничений при запоминании содержимого буфера обмена. Если в буфер обмена будут копироваться очень большие объёмы информации, то запоминаться будет только та часть, которую вы указали.

Отсылка отчётов на e-mail, по FTP или по локальной сети с гибкой системой настроек.

Программа Actual Spy незаменима:

Для системных администраторов. Программа Actual Spy поможет вам узнать, что именно происходило в системе.

Для руководителей. Используя клавиатурный шпион Actual Spy, вы сможете осуществлять полный контроль за работой компьютеров вашей фирмы или предприятия. Всегда будете знать обо всех действиях, производящихся на компьютерах вашей фирмы работниками или другими лицами.

Для родителей. Вы узнаете какие программы запускают и что ищут в сети ваши дети, сможете проконтролировать их.

Для любого пользователя. Используя программу шпион Actual Spy, вы сможете установить полный контроль над вашим компьютером. Узнаете, что происходило на вашем компьютере в ваше отсутствие: когда и что запускали, какой текст набирали и т.д. При постоянном использовании программы вы сможете в любой момент восстановить набранный ранее текст, при его потере. Программа Actual Spy также поможет вам вспомнить забытый пароль или потерянный e-mail.

Для компьютерных классов и интернет-кафе. Программа позволит узнать, какие действия производили пользователи на компьютерах.

Оф.сайт: www.actualspy.com

Системные требования: Windows 98/XP/Vista

Язык интерфейса: русский

Mipko Terminal Monitor ведет наблюдение за сотрудниками с терминального сервера, фиксируя и записывая определённые администратором действия. Эта программа скрытого наблюдения помогает выяснить, как сотрудники используют компьютеры в рабочее время и соблюдает ли коллектив корпоративные правила компью.

Mipko Terminal Monitor ведет наблюдение за сотрудниками с терминального сервера, фиксируя и записывая определённые администратором действия. Эта программа скрытого наблюдения помогает выяснить, как сотрудники используют компьютеры в рабочее время и соблюдает ли коллектив корпоративные правила компью.

Дата добавления: 29.4.2014, скачено: 0 (всего: 1), рейтинг пользователей:

Контроль сотрудников с помощью Mipko Employee Monitor - это простой и эффективный способ улучшить производительность труда коллектива и уберечь сотрудников от соблазна использовать рабочее время в личных целях.

Контроль сотрудников с помощью Mipko Employee Monitor - это простой и эффективный способ улучшить производительность труда коллектива и уберечь сотрудников от соблазна использовать рабочее время в личных целях.

Социальные сети, онлайн-игры, переписка с друзьями - к сожалению, это может отним.

Дата добавления: 30.4.2014, скачено: 0 (всего: 5), рейтинг пользователей:

Контроль сотрудников с помощью Mipko Employee Monitor - это простой и эффективный способ улучшить производительность труда коллектива и уберечь сотрудников от соблазна использовать рабочее время в личных целях.

Контроль сотрудников с помощью Mipko Employee Monitor - это простой и эффективный способ улучшить производительность труда коллектива и уберечь сотрудников от соблазна использовать рабочее время в личных целях.

Социальные сети, онлайн-игры, переписка с друзьями - к сожалению, это может отним.

Дата добавления: 14.6.2012, скачено: 0 (всего: 10), рейтинг пользователей:

Mipko Terminal Monitor ведет наблюдение за сотрудниками с терминального сервера, фиксируя и записывая определённые администратором действия. Эта программа скрытого наблюдения помогает выяснить, как сотрудники используют компьютеры в рабочее время и соблюдает ли коллектив корпоративные правила компью.

Mipko Terminal Monitor ведет наблюдение за сотрудниками с терминального сервера, фиксируя и записывая определённые администратором действия. Эта программа скрытого наблюдения помогает выяснить, как сотрудники используют компьютеры в рабочее время и соблюдает ли коллектив корпоративные правила компью.

Дата добавления: 18.6.2012, скачено: 0 (всего: 12), рейтинг пользователей:

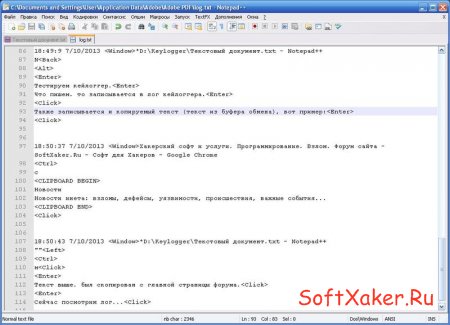

Программа Keylogger LITE V3 ведет журнал запусков всех приложений, запоминает все символы с клавиатуры, интернет-адреса и поисковые запросы, сделанные в поисковых системах, что будет полезно при использовании Кейлоггера родителями на домашнем компьютере. Программа Keylogger LITE V3 работает с буферо.

Программа Keylogger LITE V3 ведет журнал запусков всех приложений, запоминает все символы с клавиатуры, интернет-адреса и поисковые запросы, сделанные в поисковых системах, что будет полезно при использовании Кейлоггера родителями на домашнем компьютере. Программа Keylogger LITE V3 работает с буферо.

Дата добавления: 9.9.2010, скачено: 0 (всего: 196), рейтинг пользователей:

ПО для мониторинга использования компьютеров в сети. Позволяет удаленно наблюдать за действиями пользователей ПК в режиме реального времени, а также записывать все действия в базу данных на центральном компьютере.

ПО для мониторинга использования компьютеров в сети. Позволяет удаленно наблюдать за действиями пользователей ПК в режиме реального времени, а также записывать все действия в базу данных на центральном компьютере.

Запись копий экрана, нажатий клавиш, паролей, посещенных веб страниц, email, IC.

Дата добавления: 19.9.2008, скачено: 0 (всего: 75), рейтинг пользователей:

Программа Keylogger LITE V3 предназначена для получения данных, формируемых на компьютере и запоминания пользовательских действий и регистрации системных событий.

Программа Keylogger LITE V3 предназначена для получения данных, формируемых на компьютере и запоминания пользовательских действий и регистрации системных событий.

Keylogger версии Лайт - программный продукт для ПК, разработан CKM Systems как самое недорогое на рынке программное решение для ко.

Дата добавления: 10.11.2010, скачено: 0 (всего: 61), рейтинг пользователей:

Знаете ли вы, что происходит с компьютером в ваше отсутствие? Уверены ли вы, что ребенок посещает только одобренные вами сайты, а коллеги не интересуются содержимым вашего компьютера? С Mipko Personal Monitor вы всегда будете иметь полную информацию о том, что делали за вашим компьютером другие поль.

Знаете ли вы, что происходит с компьютером в ваше отсутствие? Уверены ли вы, что ребенок посещает только одобренные вами сайты, а коллеги не интересуются содержимым вашего компьютера? С Mipko Personal Monitor вы всегда будете иметь полную информацию о том, что делали за вашим компьютером другие поль.

Дата добавления: 16.6.2012, скачено: 0 (всего: 20), рейтинг пользователей:

Вы хотите располагать достоверными данными о том, как ваши близкие работают за вашим компьютером? Вы попробовали некоторые программы слежения и клавиатурные шпионы, но не нашли их подходящими? Воспользуйтесь Mipko Personal Monitor Lite и забудьте о сомнениях и тревогах! С Mipko Personal Monitor Lite.

Вы хотите располагать достоверными данными о том, как ваши близкие работают за вашим компьютером? Вы попробовали некоторые программы слежения и клавиатурные шпионы, но не нашли их подходящими? Воспользуйтесь Mipko Personal Monitor Lite и забудьте о сомнениях и тревогах! С Mipko Personal Monitor Lite.

Дата добавления: 16.6.2012, скачено: 0 (всего: 16), рейтинг пользователей:

Знаете ли вы, что происходит с компьютером в ваше отсутствие? Уверены ли вы, что ребенок посещает только одобренные вами сайты, а коллеги не интересуются содержимым вашего компьютера? С Mipko Personal Monitor вы всегда будете иметь полную информацию о том, что делали за вашим компьютером другие поль.

Знаете ли вы, что происходит с компьютером в ваше отсутствие? Уверены ли вы, что ребенок посещает только одобренные вами сайты, а коллеги не интересуются содержимым вашего компьютера? С Mipko Personal Monitor вы всегда будете иметь полную информацию о том, что делали за вашим компьютером другие поль.

Дата добавления: 30.4.2014, скачено: 0 (всего: 14), рейтинг пользователей:

Знаете ли вы, что происходит с компьютером в ваше отсутствие? Уверены ли вы, что ребенок посещает только одобренные вами сайты, а коллеги не интересуются содержимым вашего Mac? С Mipko Personal Monitor вы всегда будете иметь полную информацию о том, что делали за вашим компьютером другие пользовател.

Знаете ли вы, что происходит с компьютером в ваше отсутствие? Уверены ли вы, что ребенок посещает только одобренные вами сайты, а коллеги не интересуются содержимым вашего Mac? С Mipko Personal Monitor вы всегда будете иметь полную информацию о том, что делали за вашим компьютером другие пользовател.

Дата добавления: 30.4.2014, скачено: 0 (всего: 5), рейтинг пользователей:

C каждым днем мы вынуждены все больше времени проводить за компьютером. Те специализации, которые еще несколько лет обходились без компьютеров, сегодня трудно представить без использования вычислительной техники. Если люди тратят немало своего времени для общения с компьютером, всегда могут возникать определенные информационные поводы, в соответствии с которыми требуется узнать, что на самом деле делает человек, находясь в одиночестве, за компьютером. Если разобраться, то в этом нет ничего предосудительного, к примеру, начальник посредством скрытого наблюдения позволяет узнать и выявить недобросовестных сотрудников, тогда как установка программ шпионов за семейным компьютером дает возможность узнать, скрывают ли что-то ваш супруг/супруга или ребенок. Необходимо всего лишь скачать программу для компьютера под названием NeoSpy, которая выполняет роль шпиона.

Если скачать этот шпион на компьютер бесплатно, то вы будете всегда знать, какие процессы запускались, какие утилиты устанавливались, кто занимался редактированием и каких файлов. К числу положительных свойств NeoSpy можно отнести возможность периодического создания снимков экрана, поэтому вы сможете лично просматривать результаты деятельности ваших членов семьи или сотрудников. Вдобавок все нажатия на клавиши регистрируются с специальном текстовом файле, который затем можно сохранить у себя на компьютере. Как видно, программа шпион NeoSpy выполняет также функции кейлоггеров.

В связи с тем, что большую часть времени пользователи проводят в интернете, именно на данном аспекте сконцентрировано основное внимание разработчиков. Программа удаленно наблюдает за действия людей в сети, она записывает время подключения и отсоединения от интернета. Естественно, шпионом NeoSpy будет предоставлен полный список сайтов и страниц, посещенных юзером. Поэтому от вас ничего скрыть не удастся, вы будете в курсе абсолютно всего, что происходит с вашими работниками.

Скачать бесплатно программа шпион для компьютера NeoSpyЕще один интересный момент – это учет трафика, как поступающего, так и расходованного. К слову, это будет полезно и в том случае, если вы подозреваете присутствие какого-либо вируса на компьютере – NeoSpy позволит определить, куда уходит ваш трафик и выявить вредоносную программу. Помимо всего прочего, компьютерный шпион NeoSpy следит за сообщениями в чат клиентах, что позволяет перехватывать послания в ICQ, Skype. QIP и многих других. Получить пароль или сообщение, содержащее в себе важную информацию касательно вас, будет теперь очень просто.

Одним словом, обязательно установите программу шпион на компьютер NeoSpy. Вы будете знать, чем занят ваш сотрудник в любое время, так что посещать ненужные сайты и впустую тратить рабочее время у него не получится.

Выложил: kust782 (Сб Дек 06, 2008 12:01)

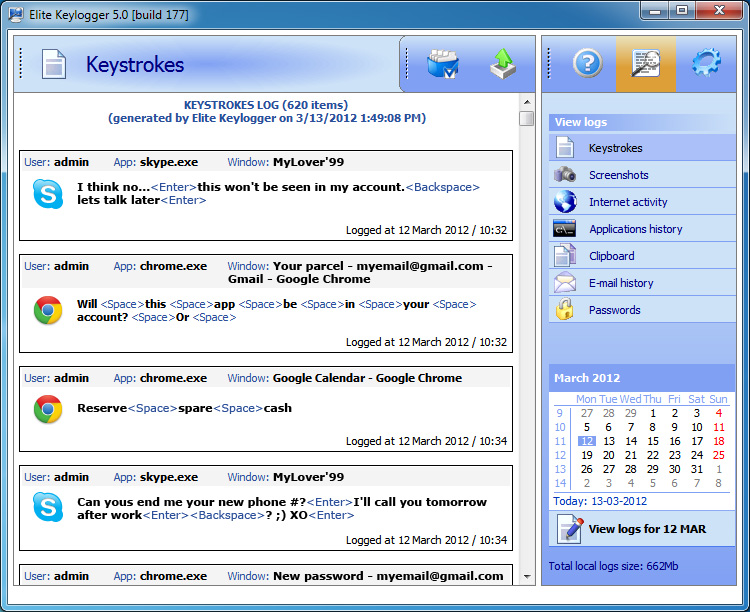

Программа KGB Spy (Шпион КГБ) - уникальный «клавиатурный шпион»

Информация о программе

Название:Программа KGB Spy (Шпион КГБ)

Год выпуска: 2008

Тип издания:лицензия

Язык интерфейса: только русский

Размер: 6MB

Главные особенности Шпиона КГБ

* Видимый / невидимый режим

* Перехват нажатых клавиш на клавиатуре

* Мониторинг буфера обмена

* Запись снимков экрана (скриншотов)

* Мониторинг посещенных веб-сайтов

* Уведомления на электронный ящик о наборе запрещенных слов

* Очень удобный и понятный интерфейс

Функциональные возможности программы позволяют Вам установить невидимый режим работы KGB Spy, так что никто и не догадается, что за ним следит самый настоящий клавиатурный шпион. KGB Spy незаметно следит за работой компьютера: записывает вводимую с клавиатуры информацию, данные из буфера обмена, проводит мониторинг посещенных сайтов.

Собранная в ходе мониторинга информация сохраняется в базу данных, к которой только вы имеете доступ. Вы можете получить на свой электронный ящик письмо с подробной информацией о том, кто, когда и что делал на компьютере. Вам просто нужно будет время от времени заглядывать в свою почту.

Вас порой приводит в ужас мысль о том, что Ваш ребенок целый день не отходит от своего компьютера, но при этом Вы никак не можете контролировать этот процесс!

Доп. информация: Главные особенности Шпиона КГБ

Ред. kust782 (06 Дек 2008 11:02)

Файл проверен kust782 (06 Дек 2008 11:02)

Чуть более года назад в нашем журнале уже рассматривались основные принципы работы клавиатурных шпионов, работающих по традиционным схемам в пользовательском режиме (UserMode). Однако существует ряд альтернативных методик для построения весьма эффективных шпионских программ, следящих за клавиатурным вводом и буфером обмена.

Драйвер-фильтрРабота кейлоггеров данного типа основана на установке драйвера, подключаемого к драйверу клавиатуры в качестве фильтра. Пример реализации фильтра клавиатуры приведен в DDK, и данный шпион является одним из самых простых в плане как реализации, так и обнаружения.

Клавиатурный шпион этого типа может быть построен по одной из двух схем:

В момент загрузки драйвер должен подключиться к стеку клавиатурного драйвера посредством функций IoCreateDevice и IoAttachDevice. В большинстве известных реализаций фильтр подключается к стеку устройства «\\Device\\KeyboardClass0», являющегося драйвером класса и реализующего общую функциональность для клавиатур различных типов (рис. 1).

Для клавиатурного шпиона будут представлять интерес только прерывания типа IRP_MJ_READ, поскольку на основе их анализа можно получить коды клавиш. Источником этих IRP-запросов является процесс csrss.exe, а точнее — принадлежащий этому процессу поток необработанного ввода RawInputThread. Посылаемое этим потоком прерывание сначала попадает к драйверу-фильтру шпиона (шаг 1), который устанавливает свой обработчик завершения при помощи функции IoSetCompletionRoutine и передает IRP драйверу Kbdclass (шаг 2). Тот, в свою очередь, помечает IRP как ожидающий завершения и ставит в очередь. При возникновении клавиатурных событий Kbdclass извлекает из очереди ожидающий завершения IRP, вносит в его буфер информацию о нажатых клавишах и завершает IRP. А поскольку в IRP установлен адрес обработчика завершения, то будет произведен вызов этого обработчика (шаг 3). Обработчик может проанализировать содержимое буфера и передать содержащуюся там информацию системе протоколирования (шаг 4). Далее IRP возвращается в поток RawInputThread, а затем весь процесс повторяется. Естественно, что наличие корректно написанного драйвера-фильтра никак не сказывается на работе приложений и обеспечивает глобальный перехват клавиатурного ввода.

Обнаружение описанного шпиона не представляет особой сложности, — для его поиска достаточно изучить стек клавиатурного драйвера на предмет наличия неопознанных драйверов-фильтров.

Подмена драйвера клавиатурыДанный метод в действительности основан на подмене драйвера Kbdclass или одного из низкоуровневых драйверов клавиатуры драйвером собственной разработки. Сложность реализации указанного метода состоит в том, что заранее неизвестен тип применяемой пользователем клавиатуры, а потому подмену драйвера сравнительно просто обнаружить. Вследствие этого подобный метод практически не встречается.

Клавиатурный шпион на базе руткит-технологии в UserModeПринцип действия такого клавиатурного шпиона основан на перехвате ряда функций USER32.DLL для мониторинга их вызовов. Данные вредоносные программы пока не получили особого распространения, но это только вопрос времени. Опасность применения руткит-технологии в клавиатурном шпионе объясняется тем, что, во-первых, многие антикейлоггеры не рассчитаны на поиск шпионов такого типа и не способны им противодействовать, а во-вторых, антируткиты часто не проверяют перехваты функций библиотеки user32.dll.

Принцип работы шпиона достаточно прост: при помощи любой из известных руткит-технологий производится перехват одной или нескольких функций, позволяющих получить контроль над вводимой с клавиатуры информацией. Самым простым является перехват функций GetMessage и PeekMessage (рис. 2).

Работа шпиона организована следующим образом. Приложение вызывает функцию PeekMessage для того, чтобы узнать, есть ли в очереди сообщения указанного типа. Этот вызов перехватывается по руткит-принципу (методика в данном случае не имеет значения). Затем перехватчик вызывает реальную функцию PeekMessage из user32.dll и анализирует возвращаемые результаты. Если функция возвращает true, это означает, что сообщение было в очереди и что оно извлечено в тот буфер, указатель на который передается в качестве первого параметра функции. В этом случае перехватчик проверяет сообщения в буфере на предмет обнаружения сообщений типа WM_KEYDOWN (нажатие клавиши), WM_KEYUP (отпускание клавиши), WM_CHAR (посылается окну после обработки WM_KEYDOWN при помощи TranslateMessage). При выявлении подобного сообщения можно узнать код нажимаемой клавиши и передать его системе протоколирования и анализа (шаг 4). Далее управление возвращается приложению (шаг 5), которое не знает о наличии перехватчика.

Подобный клавиатурный шпион очень опасен, так как:

Принцип действия шпиона данного типа аналогичен UserMode, но в данном случае производится перехват одной или нескольких функций win32k.sys. Как и в случае с UserMode, наибольший интерес для перехватчика представляет функция PeekMessage и ее аналоги, поскольку это позволяет производить мониторинг и модификацию абсолютно всех получаемых программой сообщений без установки ловушки или фильтра.

На рис. 3 перехватчик показан условно, поскольку для его установки существуют разные методики, в частности:

Алгоритм работы шпиона весьма прост. Приложение вызывает функцию библиотеки user32.dll (шаг 1; в качестве примера рассмотрим вызов PeekMessage). Функция PeekMessage в user32.dll по своей сути является переходником, а в конечном счете при помощи SYSCALL в Windows XP или INT 2E в Windows NT и Windows 2000 будет произведен вызов функции ядра (шаг 2). Этот вызов будет перехвачен шпионом (местоположение перехватчика зависит от методики перехвата). Перехватчик, в свою очередь, вызовет реальную функцию (шаг 3) и проанализирует возвращенные ей результаты. В случае успешного извлечения из очереди сообщения нужного шпиону типа он произведет его анализ и за-протоколирует результаты (шаг 4). Работа шпиона абсолютно незаметна для всех приложений, и обнаружить его можно только специальными программами, производящими поиск перехватов и модификации машинного кода модулей ядра.

Итак, мы рассмотрели несколько эффективных методик, которые могут применяться при построении клавиатурных шпионов. На основании вышеизложенного можем дать следующие рекомендации:

Для поиска клавиатурных шпионов на домашнем компьютере вполне достаточно удостовериться в отсутствии программ-кейлоггеров. Но в корпоративной среде, в частности на компьютерах, применяемых для выполнения банковских операций, для проведения электронных торгов или для решения задач, связанных с обработкой секретных документов, имеется опасность применения аппаратных средств, предназначенных для регистрации вводимой с клавиатуры информации. Рассмотрим основные каналы утечки информации с точки зрения применения аппаратных средств.

1. Аппаратная закладка внутри клавиатурыВ любой клавиатуре обычно бывает много полостей, размер которых достаточен для размещения небольшой платы. Питание устройства и съем информации может производиться путем непосредственного подключения к печатной плате контроллера клавиатуры. Аппаратная закладка может быть установлена вручную или промышленным способом. Например, на сайте http://www.keyghost.com можно увидеть рекламу клавиатур со встроенным аппаратным кейлоггером.

Методика противодействия. вскрытие клавиатуры и ее проверка на предмет наличия посторонних электронных узлов с последующим пломбированием корпуса клавиатуры при помощи пломбира или стикера.

2. Считывание данных с кабеля клавиатуры бесконтактным методомДанная методика предполагает считывание информации посредством бесконтактного датчика. Для установки такого устройства не требуется ни вскрытия клавиатуры, ни включения каких-либо устройств в разрыв кабеля. Бесконтактный аппаратный кейлоггер должен иметь автономное питание, а его устройство значительно сложнее, чем в случае непосредственного подключения. По внешнему виду подобное устройство может выглядеть как съемный фильтр помех, надеваемый на кабель.

Методика противодействия. бесконтактное считывание наиболее эффективно в случае размещения датчика в непосредственной близости от кабеля клавиатуры (а еще лучше — вокруг этого кабеля), а потому при проверке рабочих мест необходимо убедиться в отсутствии посторонних предметов неизвестного назначения вблизи кабеля клавиатуры или непосредственно на нем.

3. Включение устройства в разрыв кабеляКлавиатурные шпионы данного типа являются самыми распространенными и их легко как установить, так и обнаружить. Аппаратный кейлоггер выполняется в виде небольшого устройства, которое включается в PS/2- или USB-разъем компьютера, а клавиатура включается в разъем на корпусе кейлоггера. Для выполнения подобной операции не требуется никакой квалификации, причем подключение кейлоггера к USB-клавиатуре может производиться без выключения компьютера. Известен ряд серийно выпускаемых устройств, например KEYKatcher Hardware Keyloggers (http://www.keykatcher.com ), который выпускается в двух видах — для PS/2- и USB-клавиатур. Другой пример — KeyGhost (http://www.keyghost.com ).

Компьютер с установленным аппаратным кейлоггером KeyGhost

Аппаратный кейлоггер может выглядеть как фильтр помех или переходник. Устройство состоит из входных цепей, предназначенных для фильтрации помех и защиты устройства от перенапряжения, микроконтроллера с малым потреблением электроэнергии и Flash-памяти, предназначенной для хранения собираемой информации. Объем Flash-памяти варьируется от 32 Кбайт до десятков мегабайт; типичный объем — от 128 Кбайт до 2 Мбайт.

Функциональная схема аппаратного кейлоггера

Методика противодействия: периодический осмотр рабочего места на предмет наличия посторонних устройств, включенных в разрыв кабеля клавиатуры. Штекер клавиатуры довольно просто защитить стикером, нарушаемым при извлечении штекера из разъема.

4. Аппаратная закладка внутри системного блокаЭтот шпион не отличается по принципу действия от устройств типов 1 и 3, но размещается внутри системного блока. Установить его может только специалист, причем для этого потребуется вскрытие корпуса.

Методика противодействия: пломбирование системного корпуса при помощи стикеров. Перед пломбировкой необходимо исследовать содержимое системного блока и убедиться в отсутствии посторонних устройств (типовое место подключения — материнская плата; подключение производится параллельно разъему клавиатуры).

5. Съем информации на основании анализа акустических и электромагнитных излученийУловить электромагнитное излучение клавиатуры на расстоянии весьма сложно (хотя теоретически и возможно), но уловить акустические шумы — на порядок проще. Даже при разговоре по телефону иногда можно отчетливо услышать, как собеседник вводит информацию на клавиатуре. Исследования специалистов в области безопасности показывают, что каждая клавиша при нажатии производит специфический звук, позволяющий идентифицировать нажимаемые клавиши. Наиболее известная работа в этом направлении проведена учеными Калифорнийского университета в Беркли (подробнее см. http://zdnet.ru/?ID=498415), которые пришли к выводу, что по обычной звукозаписи можно распознавать от 60 до 96% вводимых символов. Без применения специализированных программ для анализа можно достаточно просто установить количество символов в набираемом пароле и наличие повторяющихся символов.

Методика противодействия: основной способ защиты от утечки информации путем анализа акустических сигналов — постоянный и планомерный инструктаж персонала.

Известно, что сегодня существует универсальная и надежная методика, позволяющая обойти аппаратный клавиатурный шпион, — это использование экранной клавиатуры и иных способов ввода информации без применения клавиатуры. Следует отметить, что большинство современных антикейлоггеров специально для этих целей содержат собственную встроенную экранную клавиатуру.

Поиск аппаратных кейлоггеров непременно следует включить в должностные обязанности сотрудников службы информационной безопасности. При этом, естественно, необходимо иметь в виду, что вероятность установки аппаратного кейлоггера прямо пропорциональна ценности информации, вводимой на рабочем месте.

С тех пор как мобильные Android телефоны приобрели популярность у подростков, родители нуждаются в клавиатурном шпионе на базе Android, чтобы отслеживать Android-телефоны детей, дабы те ими не злоупотребляли, или чрезмерно не увлекались Android телефонами.

Клавиатурный шпион Android Keylogger создан для смартфонов и очень удобен в обращении. Всего три простых шага, и вы сможете отслеживать любую подозрительную или нежелательную активность ваших детей на Android-телефонах.

Шаг первый. Скачайте бесплатный клавиатурный шпион для Android на ваш Android-телефон. После чего загрузите Android-шпион на телефон, который будете отслеживать и запустите файл установки — клавиатурный шпион для Android сразу перейдет в невидимый для пользователя режим.

Шаг второй. Выберите настройки. После установки клавиатурный шпион Android keylogger работает в скрытом режиме. Если вы хотите открыть его, вам надо произвести определенную последовательность нажатия клавиш. Кроме того, вы можете изменить настройки программы по своему усмотрению.

Шаг третий. Теперь можно войти в ваш аккаунт, чтобы посмотреть активность. После активации мониторинг не прекращается ни на секунду. Даже если телефон выключен или разрядился, приложение продолжает работать. Любая активность будет отслежена и отчет о ней поступит на ваш Android keylogger аккаунт.

После инсталляции Android keylogger на ваш Android-телефон вы всегда вовремя узнаете о нежелательной мобильной активности ваших детей. Вы будете знать, что они надежно защищены с помощью Android keylogger.

Наименование: Лондонский шпион

Оригинальное наименование: London spy

Категория: Драма

Произведено: Великобритания / Working Title Television

Режиссер: Якоб Вербрюгген

В ролях: Джим Бродбент, Эдвард Холкрофт, Шарлотта Рэмплинг, Бен Уишоу, Пол Блэкуэлл, Зринка Цвитешич, Саманта Спиро, Ричард Каннингэм, Джозеф Алтин, Антония Кэмпбелл-Хьюджес

Краткое описание: События разворачиваются вокруг случайной романтической встречи двух парней из совершенно разных слоев общества. Один из них служит в Секретной разведывательной службе МИ-6, а другой полностью погружен в мир танца в юношеской клубной тусовке. Общительный, веселый, романтичный и легкомысленный Дэнни влюбляется в загадочного и гениального психопата Алекса. В тот момент, когда они оба понимают, что их отношения перерастают в настоящую любовь, Алекс внезапно исчезает. Неопытный Дэнни бросается на поиски друга в запутанном мире британской разведки и встает перед дилеммой: готов ли он продолжать двигаться вперед в поисках истины.

Программа шпион для компьютера StaffCop, новый продукт из категории шпионских программ воплощающий в себе все те задачи многочисленных недопрограмм которые вы могли видеть в сети ранее, только теперь этим занимаются профессионалы и продукт StaffCop является уникальным, мощным инструментом в категории шпионских программ, способным выполнять масштабные задачи по сбору статистики поведения пользователей за компьютером, предоставлять данные об их время провождении в сети, переписки в соц. сетях, заполненных форм логин и пароль. Вы сможете знать максимально все чем занимается например сотрудник на рабочем месте, при всем этом программа работает скрытно и обнаружить ее каким либо доступным способом не предоставляется возможности.

Подробное описание основных задач программы шпиона для компьютера StaffCop:Обзор переписки в социальных сетях и прочих мессенджерах. Программа постоянно ведет лог действий происходящих за определенным компьютером и предоставляет отчеты о собранной статистики на адрес электронной почты. В отчет включено: когда и с кем проводил переписку пользователь, о чем они вели беседу. Мониторинг проводится по всем известным направлениям: электронной почте, ICQ, QIP, Skype, в чатах (ВКонтакте, Facebook и Twitter). Что поспособствует определению не целевого использования рабочего времени персоналом и обеспечит защиту конфиденциальной информации.

Выполняет задачи по блокировке сайтов, блокировке usb накопителей и жестких дисков подключаемых к рабочему компьютеру. Сбор данных о заполнении поисковых форм и многое другое. Что еще может выполнять StaffCop можно посмотреть в видеообзоре.

Описание файла:

Название: StaffCop Standard

Версия: 5.6.790