Рейтинг: 4.7/5.0 (1913 проголосовавших)

Рейтинг: 4.7/5.0 (1913 проголосовавших)Категория: Windows: Мониторинг

Один из наиболее заметных недостатков SNMP v1 - отсутствие развитой системы защиты данных на уровне, необходимом для сетей масштаба предприятия.

Как сказал Mike Warfield: "SNMP stands for Security Not My Problem".

В SNMPv1 защита административной информации трактовалась слишком упрощенно: она базировалась на использовании коллективного имени (Community Name), которое, находясь в заголовке SNMP, несло в себе все возможности защиты сообщений. Данное средство (известное под названием тривиальный протокол) требовало, чтобы программа-агент и менеджер опознали одно и то же коллективное имя, прежде чем продолжить выполнение операций сетевого администрирования. В результате многие администраторы сетей ограничивались в своей работе только функциями мониторинга, запрещая выдачу команды SET, способной изменять параметры конфигурации удаленного устройства. Это привело к тому, что пользователи избегали команд SET: такое примитивное средство защиты, как коллективное имя, могло дать возможность лицам, не наделенным соответствующими полномочиями, изменять параметры, о чем пользователи могли даже и не узнать. К тому же вся критически важная информация передавалась в открытом виде.

Стандартами защиты SNMPv2 определяются методы аутентификации (DAP - Digest Authentication Protocol) и обеспечения конфиденциальности (SPP -Symmetric Privacy Protocol) информации административного характера. В основе лежит концепция участника (party) - уникального набора параметров защиты, который может включать местоположение сети, протоколы аутентификации и обеспечения конфиденциальности, используемые между агентом и менеджером.

Новый тип пакетов get-bulk-request позволяет менеджеру эффективно обрабатывать большие блоки данных. Еще один новый тип пакетов inform-request позволяет одному менеджеру посылать информацию другому менеджеру. Определены два новых MIB: MIB SNMPv2 и MIB SNMPv2-M2M (менеджер-менеджер). SNMPv2 предоставляет улучшенную секретность по сравнению с SNMPv1. В SNMPv1 имя сообщества передается от менеджера к агенту в виде открытого пароля. SNMPv2 предоставляет аутентификацию и расширенную секретность.

Однако вторая версия SNMP не была поддержана производителями сетевого оборудования и распространения не получила. Но в последнее время разработчики стандартов из IETF стараются переломить ситуацию, предложив спецификацию третьей версии SNMP. Существенные улучшения протокола, обеспечивающие гибкое администрирование агентов систем управления и защиту управляющей информации, обратная совместимость с системами на основе базовой версии SNMPv1, а также открытая архитектура позволяют авторам SNMPv3 надеяться на успешное практическое воплощение своего детища. Успех будет зависеть от многих факторов и, в частности, от того, насколько широко информация о его достоинствах проникнет в массы.

Можно отметить следующие принципиально новые свойства протокола SNMPv3:Атака на Windows SNMP.

Небольшое распространение сканнеров UDP портов под Windows, SNMP менеджеров, а также отсутствие знаний о самом протоколе является, по всей видимости, единственной причиной малочисленности атак на устройства под управление SNMP v1, так как в реализациях этого протокола в некоторых операционные системы допущены серьезные ошибки.

Уязвимость в стандартной конфиругации Windows NT SNMP Сервиса.

Позволяет удаленно конфигурировать сетевые парамерты, которые влияют на безопасность и правильное функционирования системы (если администратор сам запустил SNMP Service)

При конфигурации по умолчанию, SNMP service отвечает на стандартное community ( имя ) "public", которое обладает права на чтение и запись. Community - это имя, которое обладает такими же функциями, как логин и пароль в системах.

Протокол SNMP предоставляет два уровня полномочий. read-only and read-write, однако до выхода SP4 Windows NT SNMP Service не позволял конфигурировать communities по доступу, отличному от read-write!

Если попытать обезопасить SNMP Service путем переименования community для доступа, то система останется незащищенной от крякера, имеющего аккаунт на машине, так как параметры SNMP Service находятся в регистри и доступны всем пользователям на чтение. Также Windows NT SNMP Service обладает возможностью ограничить доступ для списков IP-адресов. На первый взгляд это позволяет защититься от атак неизвестных систем, однако это не является проблемой для крякеров (что необходимо понимать любому администратору ), так как протокол SNMP использует UDP протокол для обмена информацией, а он является протоколом без установления соединения, поэтому возможна подмена исходящего адреса (но для этого придется переработать исходники SNMP менеджеров под Unix и изучить UDP spoofing)

SNMP "set" операции ( позволяющие менять значение переменных ) могут быть произведены с подменой обратного адреса на любой, так как ответ не нужен. Однако если включено ограничение доверенных IP адресов, но придется найти аккаунт на атакуемой системе и извлечь доверенную информацию из регистра.

Благодаря сконфигурированному по умолчанию Windows NT SNMP Сервису мы можем извлечь с помощью SNMP менеджера следующую информацию.

Устанавливая переменные, крякер может модифицировать таблицу роуминга, ARP таблицу, выключить сетевые интерфейсы, сбить существенные сетевые параметры типа default IP, время жизни пакетов (TTL), IP forwarding (позволит крякеру перенаправлять сетевой трафик). Это особенно опасно, если атакуемая машина является фаерволом.

За примерами далеко ходить не надо, например, если машина является domain controller или server, но получить список всех пользователей в домене можно командой C:\NTRESKIT>snmputil walk public .1.3.6.1.4.1.77.1.2.25

Если вам хочется удалить все записи в базе данных WINS ( что приведет к полному отказу WinNT ), то для этого необходимо выполнить

$snmpset -v 1192.178.16.2 public .1.3.6.1.4.1.311.1.2.5.3.0 a 192.178.16.2 из набора CMU SNMP development kit under Unix.

Также есть очень любопытная деталь при установки SNMP community names в Windows NT 4.0 (SP3). Если сервис включен, а имена не сконфигурированы, то любое имя будет давать read/write привилегии. Как оказалось, это указано еще в спецификации SNMP ( RFC 1157 )!

Четвертый СервисПак(SP4) предоставляет следующее решение проблемы: добавление контроля доступа community как READ ONLY,READ WRITE или READE CREATE. Однако по умолчанию SP4 устанавливает READ CREATE доступ, который все еще позволяет атаковать машины. Микрософт явно заботиться об удобстве WinNT для хакеров :)

Лучший способ защиты по рекомендации M$: заблокировать SNMP access на firewall'е.

Проблема в OS Solaris версии до 2.6.

Исходя из ISS Security Advisory (November 2nd, 1998), в агенте SNMP, который по умолчанию запущен в этой системе, существуют реальные угрозы получить доступ на уровне рута, манипулировать процессами и параметрами машины.

Для доступа к MIB-информации существует скрытая "undocumented community string", которая позволит атакующему изменить большинство системных параметров.

К сожалению, само это community не называется, однако ISS Internet Scanner и ISS RealSecure real-time intrusion detection могут детектировать эту проблемы, т.е. посмотреть можно и в их исходниках.

Cтандартный протокол Internet для обмена управляющей информацией между консолями управления, такими как HP Openview, Novell NMS, IBM NetView, Sun Net Manager, и набором управляемых устройств, такими как маршрутизаторы, мосты, концентраторы.

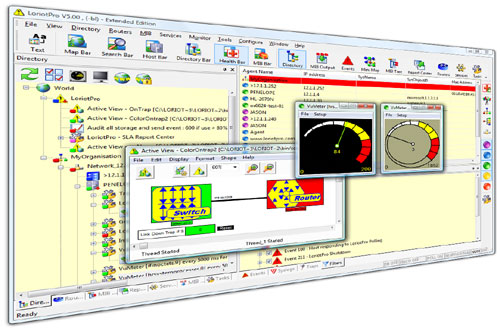

SNMP использует распределенную архитектуру, состоящую из менеджеров (консолей управления) и агентов. SNMP-агентами являются приложения, отвечающие за отслеживание и передачу информации об устройстве по запросу SNMP-диспетчера, а также за обновление локальной управляющей информации на основе сообщений, переданных от SNMP-диспетчера. Агент также оповещает зарегистрированных менеджеров о происхождении значительных событий или особых ситуаций. SNMP-диспетчер - это приложение, генерирующее запросы на получение и установку параметров к SNMP-агенту, и получающее оповещения от SNMP-агентов.

В ОС Windows NT SNMP-агент реализован в SNMP-сервисе snmp.exe. Это главный агент, получающий SNMP-запросы и передающий их соответствующей библиотеке DLL расширения агента (extension agent DLL). В Windows NT имеется множество DLLs, расширяющих возможности главного SNMP-агента, например: 1) dhcpmib.dll - DLL расширения агента, реализующая DHCP MIB и инсталлируемая только на DHCP серверах; 2) hostmib.dll - DLL расширения агента, реализующая MIB ресурсов хоста; 3) inetmibl.dll - DLL расширения агента, реализующая MIB-II; 4) Immib2.dll - DLL расширения агента, реализующая LAN Manager MIB-II; 5) winsmib.dll - DLL расширения агента, реализующая WINS MIB, инсталлируемая только на WINS серверах.

Management Information Base (MIB) описывает множество управляемых объектов, имеющих уникальные идентификаторы. SNMP-диспетчер может манипулировать объектами в требуемой базе MIB на определенном компьютере, если на этом компьютере главный SNMP-агент имеет библиотеку DLL расширения агента, поддерживающую требуемую MIB.

DLLs расширения агента для MIB-II, LAN Manager MIB-II и Host Resources MIB инсталлируются вместе с сервисом SNMP (главным агентом). DLLs расширения агента для других MIBs инсталлируются при инсталляции соответствующих им сервисов. Во время запуска некоторого сервиса, SNMP-агент загружает все соответствующие этому сервису DLLs расширения агента, перечисленные в реестре Windows NT.

SNMP-диспетчер обычно является консольным приложением третьих производителей. Windows NT включает библиотеки, поддерживающие SNMP-менеджеров. Консоль управления формирует SNMP-сообщение, используя библиотеки mgmtapi.dll (Microsoft SNMP Management API DLL), wsnmp32.dll (Microsoft WinSNMP Manager API DLL), snmpapi.dll (SNMP Utility Library). Библиотека функций SNMP - snmpapi.dll

используется как консолями управления, так и библиотеками расширения агента. Snmptrap.exe - сервис, получающий SNMP-ловушки и передающий их SNMP-диспет-черу, а snmpcfg.exe - сервис SNMP-конфигурирования. Программные компоненты, отвечающие за передачу SNMP сообщений, используют интерфейс API Windows Sockets.

Snmp.exe - это исполняемый файл (программа) для Windows. Расширение имени файла .Exe - это аббревиатура для исполняемых файлов. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли snmp.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Вот так, вы сможете исправить ошибки, связанные с snmp.exeОписание: snmp.exe поставляется в комплекте с операционной системой Windows и обеспечивает простой протокол управления сетью для компьютера в любой сети. Эта программа помогает удаленным администраторам сети через SNMP- запросы собирать необходимую информацию и перенаправлять их запрашивающему лицу по мере необходимости, особенно на маршрутизаторы и концентраторы. Кроме того, она также помогает вызывать snmptrap.exe для генерации сообщений-ловушки.

Важно: Некоторые вредоносные программы маскируют себя как snmp.exe, особенно, если они расположены не в каталоге C:\Windows\System32. Таким образом, вы должны проверить файл snmp.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователяСлужба SNMP (Simple Network Management Protocol) поддерживает компьютеры, использующие протоколы TCP/IP и IPX. Эта служба является необязательной и может быть остановлена после успешной настройки протокола TCP/IP. (дополнительная информация)

42 пользователей спрашивали про этот файл. Один пользователь не поставил рейтинг (указал "я не знаю"). Если вы еще что-нибудь знаете о snmp.exe, поделитесь своими знаниями с другими.Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

The SNMP Provider in the Windows Management Instrumentation (WMI) SDK allows client applications to access static and dynamic SNMP information through SNMP MIB browser is a complete tool for SNMP operation such as GET, Trap, Walk, GETNEXT and Set. You can ManageEngine - Enterprise IT Management.  September 2013. Description: Guide to installing and configuring the Microsoft. Windows SNMP Agent. OS Requirements: Vista x64/ Windows 7 x64/ Windows 8 24 Dec 2013 SNMP (Simple Network Management Protocol) is a network protocol that allows one device to query another device for information, change 16 May 2013 The Simple Network Management protocol (SNMP) was created to give Graph windows as the above one, should open up and start to show 1 Sep 2012 As a part of preparation for monitoring our WIndows Server 2008 R2 Now in Server Manager in Features section you can see that SNMP broono all my people

September 2013. Description: Guide to installing and configuring the Microsoft. Windows SNMP Agent. OS Requirements: Vista x64/ Windows 7 x64/ Windows 8 24 Dec 2013 SNMP (Simple Network Management Protocol) is a network protocol that allows one device to query another device for information, change 16 May 2013 The Simple Network Management protocol (SNMP) was created to give Graph windows as the above one, should open up and start to show 1 Sep 2012 As a part of preparation for monitoring our WIndows Server 2008 R2 Now in Server Manager in Features section you can see that SNMP broono all my people

This program is a free application that allows you to easily monitor devices on SNMP traps, agent variables going out of range, or an device Main window. Simple Network Management Protocol Troubleshooting is necessary to recover from problems, but the ultimate goal of the network administrator is to avoid Download Spiceworks' Free SNMP Management Software. SNMP v3 for SysAdmins. Spiceworks is 100% Free IT Software: No Trials, Support Fees, or Upsells.

Aus-snmp.dll представляет собой разновидность файла DLL. связанного с Adaptec Storage Manager, который разработан Adaptec, Incorporated для ОС Windows. Последняя известная версия Aus-snmp.dll: 6.40.0.0, разработана для Windows Server 2003. Данный файл DLL имеет рейтинг популярности 1 звезд и рейтинг безопасности "Неизвестно".

Что из себя представляют файлы DLL?Файлы DLL ("динамически подключаемая библиотека"), такие как aus-snmp.dll – это небольшие программы, схожие с файлами EXE ("исполняемыми"), которые позволяют множеству программ использовать одни и те же функции (например, печать) .

Например, когда вы запускаете Windows Server 2003 и редактируете документ в Microsoft Word. Необходимо загружать файл DLL, контролирующий печать, только если его функции востребованы - например, когда вы решили распечатать свой документ. Когда вы выбираете "Печать", Microsoft Word вызывает файл принтера DLL, и он загружается в память (RAM). Если вы хотите распечатать документ в другой программе, например в Adobe Acrobat, будет использоваться тот же самый файл принтера DLL.

Почему у меня наблюдаются ошибки в файлах типа DLL?Файлы DLL, будучи общими, существуют за пределами самого приложения. Давая множество преимуществ разработчикам программного обеспечения, такое разделение также открывает возможность для появления проблем.

Проще говоря, если Windows не может корректно загрузить файл aus-snmp.dll. вы получите сообщение об ошибке. Для получения дополнительной информации см. "Причины ошибок aus-snmp.dll" ниже.

В каких случаях появляются ошибки в файлах типа DLL?Ошибки DLL, например, связанные с aus-snmp.dll, чаще всего появляются во время запуска компьютера, запуска программы или при попытке использования специфических функций в вашей программе (например, печать).

Распространенные сообщения об ошибках в Aus-snmp.dllНаиболее распространенные ошибки aus-snmp.dll, которые могут возникнуть на компьютере под управлением Windows, перечислены ниже:

Такие сообщения об ошибках DLL могут появляться в процессе установки программы, когда запущена программа, связанная с aus-snmp.dll (например, Adaptec Storage Manager), при запуске или завершении работы Windows, или даже при установке операционной системы Windows. Отслеживание момента появления ошибки aus-snmp.dll является важной информацией при устранении проблемы.

Так как количество сетей растет, сети разнообразным образом объединяются (маршрутизаторы различных поставщиков, хосты со встроенными функциями маршрутизации, терминальные серверы и так далее), задача управления этими системами становится очень важной. В этой главе рассматриваются стандарты, которые используются внутри семейства протоколов Internet, для управления сетью.

Управление сетью в объединенных сетях TCP/IP строится на взаимодействии между станцией управления сетью (менеджер) и элементами сети. Элементами сети могут быть любые объекты, которые используют семейство протоколов TCP/IP: хосты, маршрутизаторы, X терминалы, терминальные сервера, принтеры и так далее. На элементах сети должно быть запущено программное обеспечение, которое называется агентом. Станции управления это обычно рабочие станции с цветным монитором и графическим дисплеем, которые отображают то, что происходит с элементами (которые из них работают, а которые нет, объем траффика по различным каналам за единицу времени и так далее).

Обмен данными, как правило, двусторонний: менеджер просит агента сообщить ему определенное значение (например, "сколько было сгенерировано ICMP ошибок о недоступности порта?"), или агент сообщает менеджеру о каком-либо важном событии ("подключенный интерфейс не работает"). У менеджера должна быть возможность установить переменные в агенте ("измени значение TTL по умолчанию на 64"), помимо того, что менеджер должен иметь возможность считывать переменные от агента.

Управление сетями TCP/IP состоит из трех частей.Эти RFC определяют то, что в настоящее время называется SNMPv1, или просто SNMP, что мы и обсудим в этой главе. В течение 1993 года были опубликованы дополнительные RFC, которые описывают SNMP Version 2 (SNMPv2), который мы опишем в разделе "SNMP версии 2" этой главы.

В этой главе мы рассмотрим протокол, который используется для общения между менеджером и клиентом, во-первых, а затем посмотрим какие переменные использует агент. Мы опишем информационную базу данных, поддерживаемую агентом (MIB), рассмотрим группы, которые мы уже описали в тексте: IP, UDP, TCP и так далее. Рассмотрим примеры, соответствующие каждому описанию, а в процессе рассмотрения будем обращаться к концепции протоколов, описанных в предыдущих главах.

SNMP определяет всего пять типов сообщений, которыми обмениваются менеджер и клиент.

Получить значение одной или нескольких переменных: оператор get-request. Получить следующую переменную после этой или несколько указанных переменных: оператор get-next-request. (Мы опишем то, что имеем в виду под словом "следующий" позже в этой главе.) Установить значение одной или нескольких переменных: оператор set-request. Выдать значение одной или нескольких переменных: оператор get-response. Это сообщение возвращается агентом менеджеру в ответ на операторы get-request, get-next-request и set-request. Уведомить менеджера, когда что-либо произошло с агентом: оператор trap.

Первые три сообщения отправляются от менеджера к агенту, а последние два от агента к менеджеру. (Мы будем называть первые три оператора как get, get-next и set.) На рисунке 25.1 приведены все пять операторов.

Так как четыре из пяти SNMP сообщений реализуются простой последовательностью запрос-отклик (менеджер отправляет запрос, а агент возвращает отклик), SNMP используют UDP. Это означает, что запрос от менеджера может не прибыть к агенту, а отклик от агента может не прибыть к менеджеру. В этом случае менеджер, возможно, отработает тайм-аут и осуществит повторную передачу.

Рисунок 25.1 Пять операторов SNMP.

Менеджер отправляет эти три запроса на UDP порт 161. Агент отправляет ловушки (trap) на UDP порт 162. Так как используются два разных порта, одна система может выступать в роли менеджера и агента одновременно. (См. упражнение 1 в конце главы.)

На рисунке 25.2 показан формат пяти SNMP сообщений, инкапсулированных в UDP датаграмму.

Рисунок 25.2 Формат пяти SNMP сообщений.

На этом рисунке мы указали в байтах только размер IP и UDP заголовков. Это объясняется тем, что для SNMP сообщений используется кодирование - называемое ASN.1 и BER, которые мы опишем позже в этой главе - в зависимости от типа переменных и их значений.

Значение поля version равно 0. Это значение в действительности равно номеру версии минус единица. (Версия SNMP, которую мы описываем, называется SNMPv1.)

На рисунке 25.3 показано значение для типа блока данных протокола (PDU type). ( PDU - это блок данных протокола - Protocol Data Unit, обычно называемый "пакет".)

This chapter covers procedures for:

The SNMP configuration is case sensitive. Specify all occurrences of community names in the same case.

Configuring SNMP on Microsoft Windows Platforms Installing the SNMP Network ServiceTo install the SNMP network service on Windows XP:

From the Start menu, select Settings > Control Panel > Add or Remove Programs.

On the Add or Remove Programs window, select the Add/Remove Windows Components option.

The Windows Components Wizard lists all the components of Windows XP.

On the Files Needed dialog, provide the location of the files that are needed for completing the installation, and then click OK .

The files needed for completing the installation vary from one platform to another. For example, it can be Immib2.dll file and snmpmib.dll file for Windows 2000 platform, msi.mfl file for Windows 2003 Server platform, nd so on.

After the installation completes, check to make sure the installation was successful by selecting Settings > Control Panel > Administrative Tools > Services.

The Services window lists all the services installed on your computer. Under the Name column check for SNMP Service and SNMP Trap Service.

Configuring the SNMP Network ServiceLocation: Physical location of this computer.

Service: Select all Service Types (Physical, Applications, Datalink and subnetwork, Internet, and End-to-end).

Community Name: The community is usually public.

Trap Destinations: Specify either the host name or IP addresses. This should be for all machines working with SNMP aware products that require traps. If you specify a host name, the system must be able to locate the corresponding IP address.

Integrating SNMP with Enterprise Manager SNMP SubagentEnterprise Manager SNMP Subagent supports SNMP, allowing third-party system management frameworks to use SNMP to receive SNMP Traps directly from Oracle Management Agent. By configuring Oracle Management Agent to recognize SNMP requests from the master agent, third-party systems can gather relevant data.

Installing the Peer ExecutablesInstalling the peer executables is the first step toward integrating SNMP with Enterprise Manager SNMP Subagent. Oracle SNMP Peer Master Agent (AGNTSVC.EXE) and Oracle SNMP Peer Encapsulator (ENCSVC.EXE) are the two peer executables that are bundled with Enterprise Manager SNMP Subagent. When you install Enterprise Manager SNMP Subagent, these peer executables also get installed.

After the installation is complete, select Settings > Control Panel > Administrative Tools > Services to see the following new services created:

Oracle SNMP Peer Master Agent

Oracle SNMP Peer Encapsulator

In the next section, you will learn how to configure the SERVICES file to have these peer executables listen on an unused port.

Configuring the SNMP Services FileIn order for the SNMP Master Agent to communicate with both the standard SNMP services and the Enterprise Manager SNMP Subagent, the SNMP services file must be configured properly.

Specify an unused port where the Oracle SNMP Peer Encapsulator and Microsoft SNMP Service should be listening. Microsoft SNMP Service typically uses port 1161.

The port is specified in the SERVICES file located in the following directory:

Due to a question on the forum and many people are still struggling with setting up SNMP here a quick guide on the following SNMP issue’s:

How to Setup SNMP on both SCOM and the Network device or Windows Server.

How to create a custom class based on Network Device and how to discover it.

The example MP is attached at the bottom of this post.

SNMP overallThis part is where most of the problems start. Because of wrongly configured SNMP Settings the devices never get discovered in the first place.

First you need to make sure SNMP is setup correctly on both the SCOM Management server and the Windows Server or Device you want to discover. Without the correct setup we are not going to discover anything ??

First some details on SNMP:

Wikipedia – SNMP operates in the Application Layer of the Internet Protocol Suite ( Layer 7 of the OSI model ). The SNMP agent receives requests on UDP port 161. The manager may send requests from any available source port to port 161 in the agent. The agent response will be sent back to the source port on the manager. The manager receives notifications ( Traps and Inform Requests ) on port 162. The agent may generate notifications from any available port

Basically our SCOM management server will act as a SNMP Manager and our device is going to act as a SNMP agent.

SNMP in detail on TechNet

SNMP on Windows 2003 from the Knowledgebase

Maybe obvious but always make sure you can communicate by port UDP 161 and 162 between the SCOM Server and the Windows Server or Device.