Рейтинг: 4.8/5.0 (1909 проголосовавших)

Рейтинг: 4.8/5.0 (1909 проголосовавших)Категория: Windows: Мониторинг

Если нужно определить, какая программа слушает порт на сервере, удобно запустить netstat с таким набором ключей:

Параметры netstatОтобразит адреса и номера портов в числовом формате. По-умолчанию netstat будет отображать название домена вместо IP и название сервиса вместо номера порта.

—udp|-u, —tcp|-t

Параметры udp и tcp ограничивают netstat отображением соединений только для этих сетевых протоколов. Если не использовать их, то netstat также покажет соединения, использующие локальных сокеты.

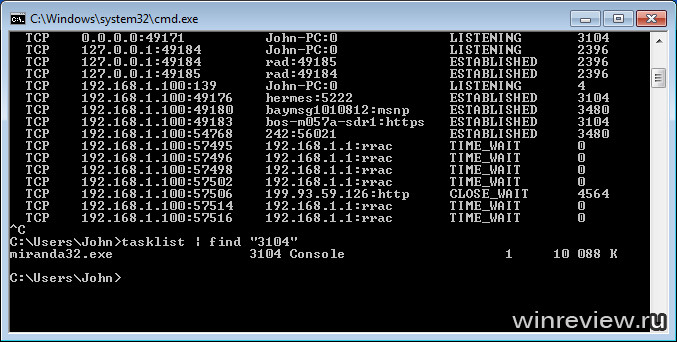

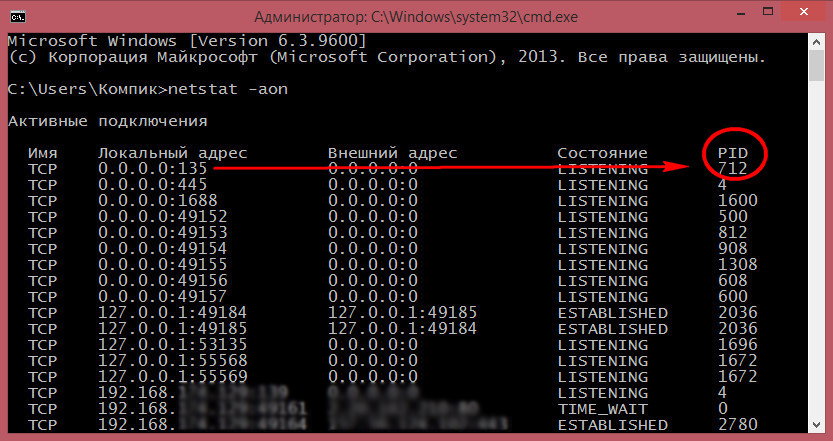

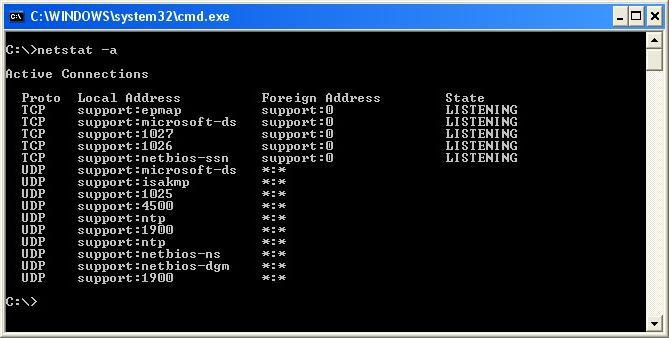

Netstat для WindowsАналогичная команда netstat для Windows будет выглядеть так:

Параметр -p в netstat для Windows имеет другое значение — он позволяет выбрать протокол. Для отображения PID нужно использовать -o, а если вам нужно название программы, участвующей в установке соединения, используйте параметр -b.

Данная команда выведет все соединения для UDP протокола, с указанием PID и исполняемого файла, участвующего в создании соединения:

Команда netstat. входящая в стандартный набор сетевых инструментов UNIX, отображает различную network–related информацию, такую как сетевые подключения, статистику интерфейсов, таблицы маршрутизации, masquerade, multicast, и т.п.

В этой статье рассмотрим десять практических примеров использования команды netstat в Linux .

1. Список всех портов (как прослушиваемых, так и нет) 2. Список сокетов, находящихся в состоянии LISTEN 3. Просмотр статистики для каждого протоколаПоказать статистику всех портов: netstat -s

Показать статистику только TCP портов: netstat -st

Показать статистику только UDP портов: netstat -su

4. Отображение PID и имени процесса в выводе netstatОпция netstat -p добавит «PID/Program Name» в вывод netstat, и может быть совмещена с любым другим набором опций. Это очень полезно при отладке, для определения того, какая программа работает на определённом порту.

5. Разрешение имён в выводе netstatКогда вам не нужно резолвить имя хоста, имя порта, имя пользователя, используйте опцию netstat -n для вывода значений в цифровом формате. Команда покажет IP-адрес вместо хоста, номер порта вместо имени порта, UID вместо имени пользователя.

Это также ускорит вывод, так как netstat не станет выполнять ненужный поиск.

Для вывода цифровых значений только некоторых из этих пунктов, используйте следующие команды:

6. Вывод информации netstat непрерывноОпция netstat -c будет выводить информацию непрерывно, в стиле top. обновляя экран каждые несколько секунд.

7. Неподдерживаемые системой семейства адресовОпция netstat --verbose покажет подробный вывод, а в самом конце отобразит неподдерживаемые Address Family.

8. Маршрутизация ядраПримечание: Используйте netstat -rn для просмотра маршрута в цифровом формате без разрешения имён узлов.

9. Соответствие портов и процессов 10. Сетевые интерфейсыПоказать список сетевых интерфейсов: netstat -i

Показать расширенную информацию об интерфейсах (аналогично ifconfig): netstat -ie

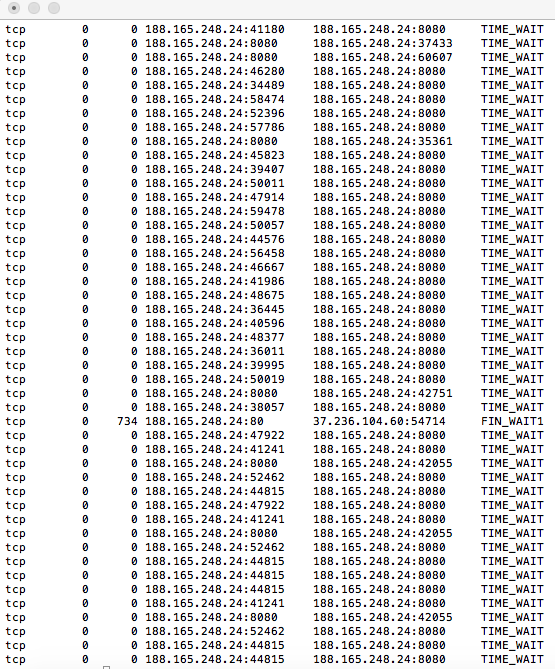

11. netstat -lnptux Резюмируем вышеописанное и объединим ключи в одну полезную команду, которая покажет:При использовании утилиты TCP View от Sysinternals или консольной команды netstat мы часто видим несколько непонятных состояний TCP-соединений. Если слова ESTABLISHED и LISTENING в состоянии соединения не вызывают вопросов, то что такое TIME_WAIT? Ожидание? Ожидание чего?…

Ответ на этот вопрос в полной мере дал мне сегодня Яндекс.

Состояние TIME-WAIT наступает в ходе разрыва соединения. Для разрыва TCP-соединения нужно обычно обменяться четырьмя сегментами, как показано на рисунке.

На рисунке показано соединение между двумя приложениями, работающими на хостах 1 и 2. Приложение на хосте 1 закрывает свою сторону соединения, при этом TCP посылает сегмент FIN хосту 2. Хост 2 подтверждает FIN сегментом АСК и доставляет FIN приложению в виде признака конца файла EOF (предполагается, что у приложения есть незавершенная операция чтения). Позже приложение на хосте 2 закрывает свою сторону соединения, посылая FIN хосту 1, который отвечает сегментом АСК.

В этот момент хост 2 окончательно закрывает соединение и освобождает ресурсы. С точки зрения хоста 2, соединения больше не существует. Однако хост 1 закрывает соединение, а переходит в состояние TIME-WAIT и остается в нем в течение двух максимальных продолжительностей существования сегмента (2MSL maximum segment lifetime).

Состояние TIME-WAIT служит двум целям:

— не дать соединению пропасть при потере последнего АСК, посланного активной стороной, в результате чего другая сторона повторно посылает FIN;

— дать время исчезнуть «заблудившимся сегментам», принадлежащим этому соединению.

Учение — свет! Продолжение вы знаете. =)

Все команды netstat, ss, netcat относится к сетевым утилитам и доступны по-умолчанию в большинстве linux-дистрибутивах.

Команда netstat умеет показывать сетевые соединения (входящие/исходящие), таблицу маршрутизации, статистику по сетевым интерфейсам и т.д.

Список всех открытых портов (TCP)

Список всех открытых портов (UDP)

Список только прослушиваемых портов (TCP)

Статистика по всем открытым портам

Подробное отображение списка с открытыми портами - добавлен PID и имя процессов

Объединим все ключи в полезную команду для просмотра открытых TCP/UDP портов с именами процессов (может понадобиться root-доступ)

Список подключенных хостов

Утилита ss позволяет просматривать информацию об используемых сокетах в системе. Эта команда обладает схожим функционалом к netstat. но есть и уникальные возможности. Например можно фильтровать вывод по установленным соединениям с определенным портом.

Список процессов, использующие соединения в данный момент

Список сокетов в режиме прослушивания

Пример фильтра - список всех соединений к порту 80

Утилита lsof умеет отображать процессы, которые работают с определенным файлом или сокетом.

Список всех сетевых соединений

Список процессов, работающих с портом 80

Утилита netcat позволяет передавать/принимать данные через TCP/UDP соединения.

Шаблон вызова утилиты

Откроем прием (ключ -l ) данных на порте 1234 с подробным выводом информации (ключ -v ) и продолжением работы после разрыва соединения (ключ -k ), по-умолчанию nc разрывает соединение после первого дисконекта.

Подключаемся к открытому порту и отправим import antigravity ;)

Еще один полезный пример с netcat - запуск процесса, с возможностью отслеживания его работы через сеть

Дополнительное чтиво

NetStat Agent - необходимый и полезный набор инструментов для мониторинга Интернет соединений и диагностики сети, который состоит из таких полезных утилит, как netstat, ping, traceroute, whois, route, ipconfig и arp. Программа позволяет отслеживать TCP и UDP соединения на ПК, закрывать нежелательные соединения, завершать процессы, обновлять и освобождать DHCP настройки адаптера, просматривать сетевую статистику для адаптеров и TCP/IP протоколов, а также строить графики для Ping и TraceRoute.

В состав NetStat Agent вошли следующие утилиты:

Внимание! Программа бесплатна для русскоязычных пользователей при условии некоммерческого использования.

— подпишитесь на RSS ленту обновлений программы NetStat Agent Portable

— подпишитесь на RSS ленту обновлений программы NetStat Agent Portable

NetStat Agent - это мощный набор сетевых утилит для мониторинга и диагностики. В состав программы входят такие утилиты как netstat, ping, tracert, whois, arp, route, ipconfig и http checker, но в удобном графическом интерфейсе.

С помощью утилиты netstat, Вы сможете отслеживать TCP и UDP соединения Вашего компьютера. В отличии от других netstat утилит, программа отображает географическое местоположение удаленного сервера и его имя хоста. А также закрыть ненужные соединения.

Утилиты ping и tracert помогают выявлять проблемы с связью. А встроенный whois поможет получить всю информацию о домене или IP адресе.

Route выводит таблицу маршрутизации, также позволяет добавить, отредактировать или удалить IP маршрут.

С помощью NetStat Agent, Вы можете отслеживать доступность Ваших сайтов в Интернете, а также отслеживать все изменения ARP таблице.

Основные возможности:

- Отслеживает TCP и UDP соединения на Вашем компьютере. Каждое новое или устаревшее соединение подсвечивается.

- Программа обладает возможностью сконфигурировать специальные правила, которые будут закрывать нежелательные соединения, завершать процесс, проигрывать звуковое оповещение или запускать другие программы.

- Вы можете обновлять и освобождать DHCP настройки адаптера.

- Программа строит график для Ping и TraceRoute, выводит географическое положение каждого маршрутизатора.

- Выводит сетевую статистику для адаптеров и TCP/IP протоколов.

- Мощный лог менеджер позволит Вам просматривать, удалять и очищать netstat и arp лог файлы.

July 3, 2014

Сейчас мы разберемся с вопросом о том, что собой представляют открытые порты. В этом вопросе следует разобраться, если трафик Интернета начинает «внезапно уходить» в неизвестность. Прежде всего, следует посмотреть, где, какая программа и что именно использует. На основе такой информации можно исправить ситуацию.

Сетевые приложения Бывает ситуация, когда не хочет работать приложение, которое использует сеть для своего запуска. Если это так, стоит проверить, открыты ли порты, которые программа применяет для собственной работы. Ситуации, когда нужно узнать перечень открытых портов, имеют место достаточно часто.

Бывает ситуация, когда не хочет работать приложение, которое использует сеть для своего запуска. Если это так, стоит проверить, открыты ли порты, которые программа применяет для собственной работы. Ситуации, когда нужно узнать перечень открытых портов, имеют место достаточно часто.

Чтобы посмотреть перечень, необходимо использовать либо сторонние сканеры портов, либо стандартную утилиту операционных систем Windows и Linux: netstat. Запускается она из привычной командной строки. Для начала вызываем командную строку. Этого можно добиться двумя способами. Что касается первого варианта, перейдите в меню «Пуск» к пункту «Выполнить».

В возникшем окне введите «cmd», после чего нажмите «Enter». Другой метод заключается в том, чтобы запустить необходимую командную строку «своими руками», то есть, перейдя в папку «System32», воспользоваться программой «cmd.exe».

Чтобы узнать, какие порты открыты, на следующем этапе запускаем утилиту «netstat». С этой целью в командную строку, которую запустили ранее, введите «netstat», после чего нажмите «Enter».

Те пользователи, которым этой информации недостаточно, могут обратиться к возможностям данной утилиты при помощи запуска ее со специальным ключом –h, другими словам, попробуйте ввести в командную строку «netstat -h». В случае использования ключа «netstat -b» утилита будет показывать открытые порты, а также приложения, которые используют данные порты для собственной работы.

Есть и еще один полезный ключ «netstat 5». Если его использовать, вы увидите не только открытые порты, но и возможность потокового обновления информации, новые данные будут отображаться каждые 5 секунд. Чтобы прекратить появление информации с указанным ключом, необходимо воспользоваться сочетанием клавиш «Ctrl+C».

Изучение полученной информации Окно командной строки покажет открытые порты. Это будет выглядеть следующим образом: непосредственно командная строка разделится на 4 части. Левый столбик будет отображать имя протокола, второй – домен, а после двоеточия сам открытый порт, третья часть - внешний адрес, четвертая - состояние.

Окно командной строки покажет открытые порты. Это будет выглядеть следующим образом: непосредственно командная строка разделится на 4 части. Левый столбик будет отображать имя протокола, второй – домен, а после двоеточия сам открытый порт, третья часть - внешний адрес, четвертая - состояние.

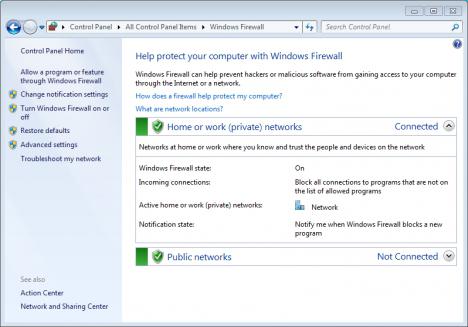

Далее мы рассмотрим, как открыть порт Windows. Выполнить операцию открытия портов на Windows 7 и Vista пользователи могут методом применения стандартных инструментов самой операционной системы без привлечения особого программного обеспечения от сторонних разработчиков.

Далее мы рассмотрим, как открыть порт Windows. Выполнить операцию открытия портов на Windows 7 и Vista пользователи могут методом применения стандартных инструментов самой операционной системы без привлечения особого программного обеспечения от сторонних разработчиков.

Нажимаем кнопку «Пуск», чтобы вызвать главное меню системы, переходим к пункту «Панель управления», дабы инициировать процедуру открытия портов в Windows-брандмауэре.

Указываем пункт «Безопасность», переходим к разделу «Брандмауэр Windows». Выбираем пункт под названием «Дополнительные параметры», который помещает в себе левая часть окна приложения. После этого вводим пароль администратора. Его необходимо вписать в соответствующем поле после появления окна авторизации.

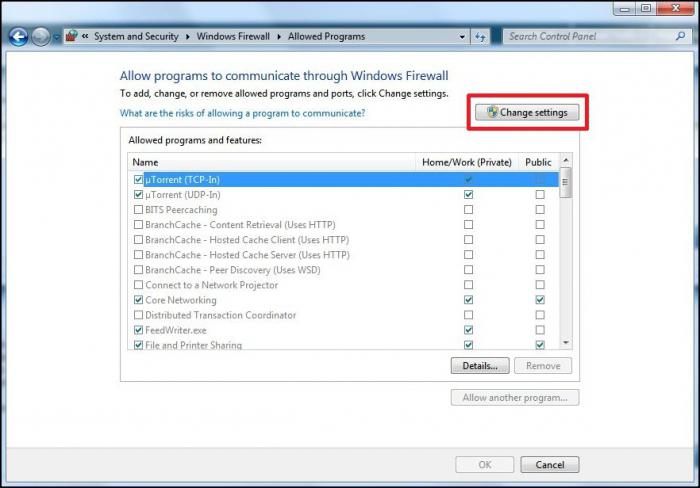

Раскрываем ссылку, в которой идет речь о разрешении запуска программы посредством брандмауэра Windows, и выбираем раздел о правилах входящих подключений. Указываем пункт под названием «Создать правило», запускаем функцию «Добавить порт», чтобы выполнить операцию открытия указанного порта. Нажимаем кнопку «Далее», вводим имя, которое позволяет ассоциировать указанный открытый порт.

Для этого предусмотрено соответствующее поле «Имя». Вводим номер выбранного порта в соответствующем поле «Порт», нажимаем кнопку «Далее». Указываем нужный протокол (это может быть TCP либо UDP) в следующем диалоговом окне, которое посвящено портам и протоколам. Применяем флажок для пункта «Разрешать соединение», перейдя к следующему окну «Действия».

Завершающий этап Применяем флажки для всех полей в следующем диалоговом окне под названием «Профиль», нажмем кнопку «Готово», чтобы примененить выбранные изменения. Нажимаем кнопку под названием «Изменить область», чтобы выбрать параметр количества компьютеров, которые имеют разрешение на применение выбранного порта. Указываем нужное значение.

Применяем флажки для всех полей в следующем диалоговом окне под названием «Профиль», нажмем кнопку «Готово», чтобы примененить выбранные изменения. Нажимаем кнопку под названием «Изменить область», чтобы выбрать параметр количества компьютеров, которые имеют разрешение на применение выбранного порта. Указываем нужное значение.

Повторяем вышеописанные процедуры для каждого из портов, который подлежит открытию. Перезагружаем компьютер, чтобы применить выбранные изменения. Следует помнить, что описанный алгоритм действий позволит открыть порты только в брандмауэре персонального компьютера, однако не связан никак с разрешениями определенного провайдера Интернет-соединения.

Чтобы решить подобные проблемы, необходимо обращение непосредственно к представителю вашей компании-провайдера. Во время подключения к интернету система выделяет программам, работающим с сетью, порты, посредством которых осуществляется прием, а также отправка данных. Порты могут быть не только открытыми, но и закрытыми.

Рубрика: Инструменты диагностики

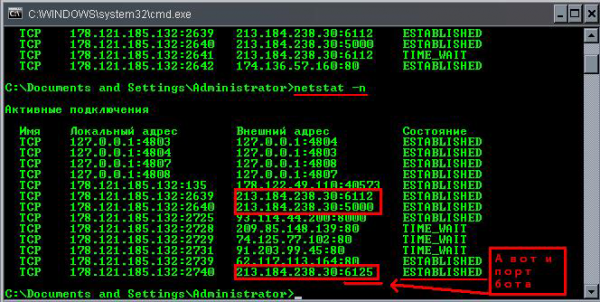

Иногда необходимо знать, какие активные соединения TCP открыты и работают на сетевом узле. В этом случае нам поможет Netstat - важная сетевая утилита, которая может использоваться для проверки этих соединений.

Netstat выводит список соединений и следующую информацию по каждому соединению: используемый протокол, локальный адрес и номер порта. внешний адрес и номер порта, а также состояние соединения.

Непонятные TCP соединения представляют главную угрозу нарушения безопасности, поскольку это указывает на то, что что-то или кто-то подключен к локальному хосту. Кроме того, ненужные TCP соединения могут потреблять ценные системные ресурсы, таким образом замедляя производительность узла. Следует использовать Netstat для исследования открытых соединений узла, когда возникает подозрение о непреднамеренном снижении производительности.

Команда netstat имеет ряд полезных опций.